背景

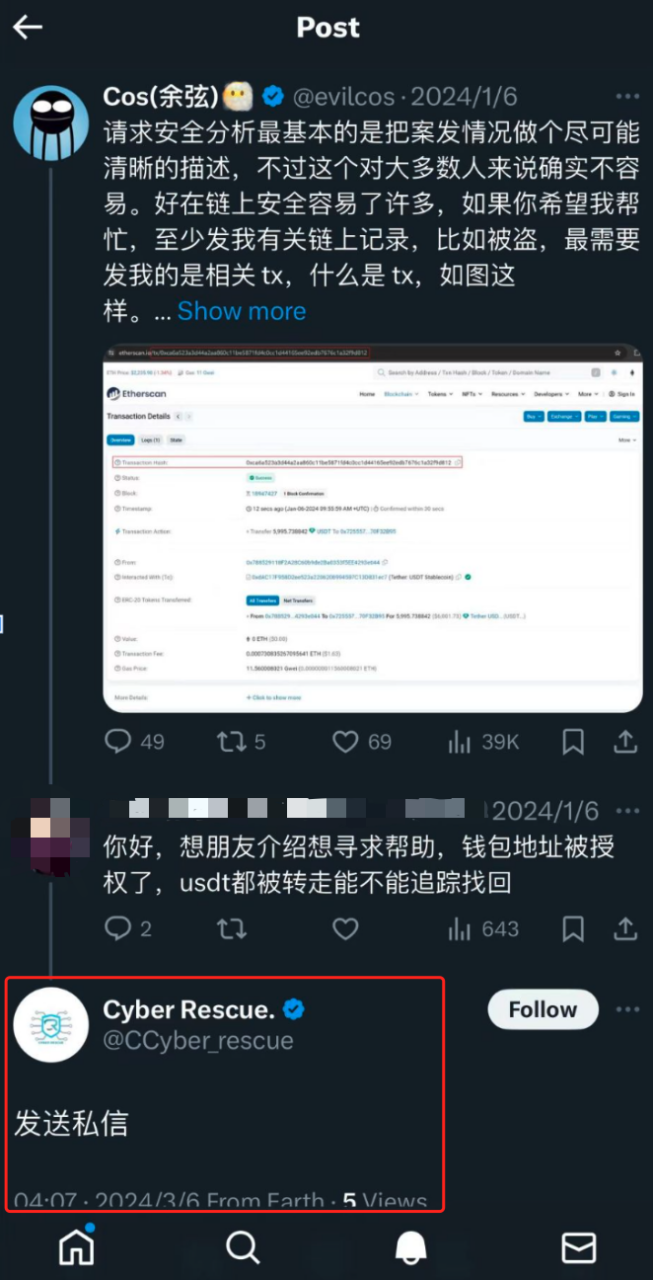

近期有骗子(CYBER RESCUE) 在慢雾创始人 Cos 的安全提醒推文下打着“可以帮忙追回/恢复被盗资金”的幌子对受害者进行钓鱼。针对该情况,慢雾安全团队反向钓鱼该骗子并披露其行骗过程,希望广大用户提高警惕,避免上当

被骗过程

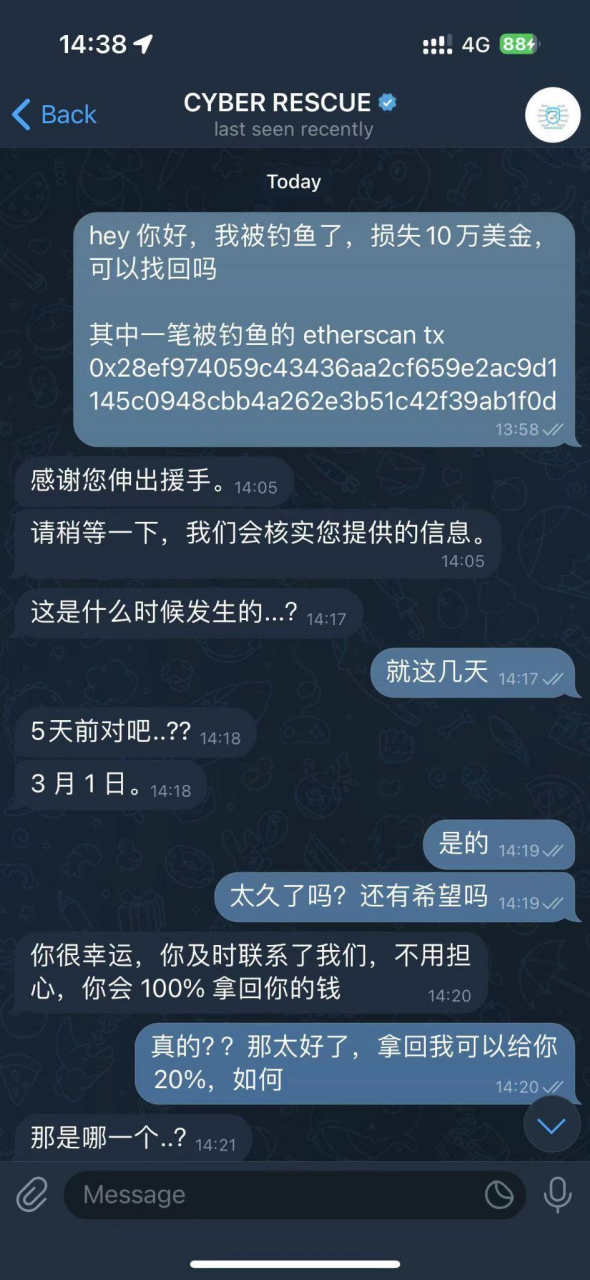

慢雾以受害者的身份联系上了自称可以百分百追回被盗资金的 CYBER RESCUE,以下为骗子的行骗过程:

1. 骗子CYBER RESCUE 首先询问受害者被盗时间、使用的钱包及被盗原因,随后表示可以 100% 追回被盗资金,方式则是在 BNB 智能链网络下,通过 USDT 处理交易并将被盗资金重定向到受害者的钱包。受害者需要下载 APP,骗子解释说这是为了指导受害者进行转账用户设置并将资金重定向至受害者的钱包。

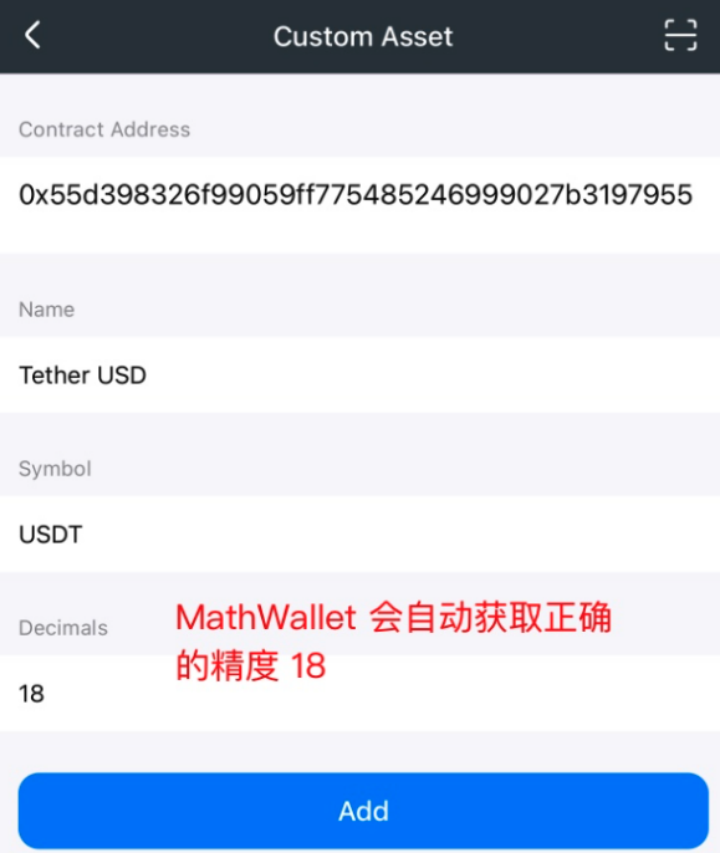

2. 骗子接着让受害者在首页点击“添加自定义资产”,引导用户输入 USDT 合约 0x55d398326f99059ff775485246999027b3197955(该合约地址是正确的),此时 MathWallet 会自动识别出该 token 精度为 18。

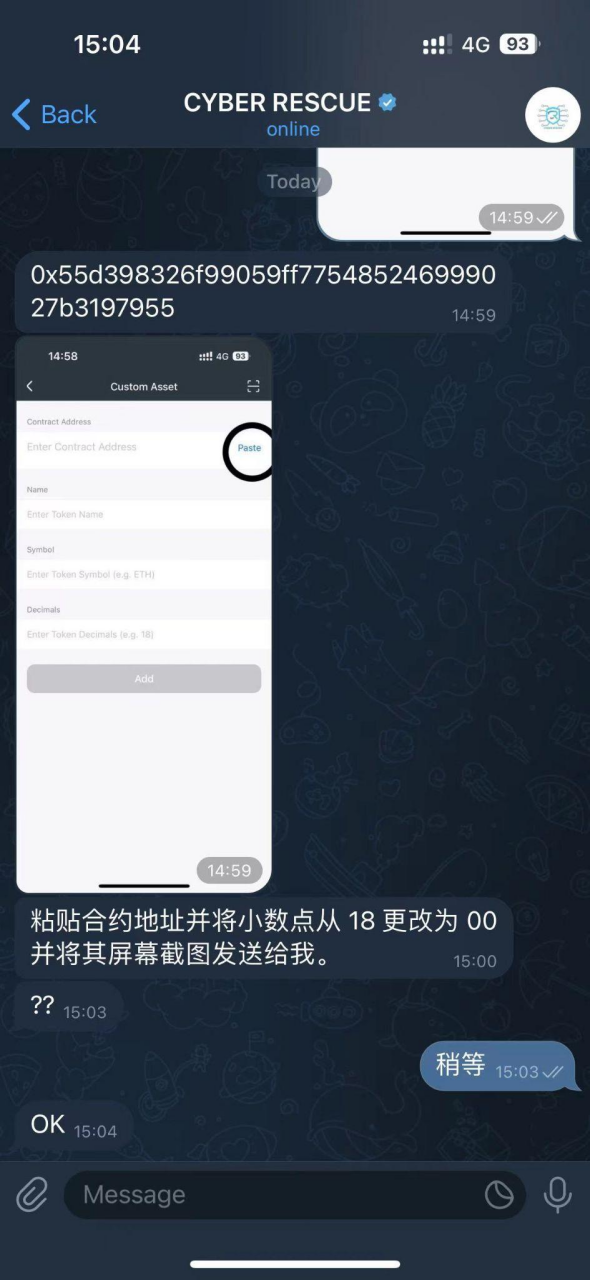

到了这一步,骗子强调:在粘贴合约地址的时候要将 Decimals 从 18 更改为 0。从而受害者添加了一个合约正确但精度错误的 USDT token。这里解释下什么是 Decimals(小数位数),在代币中,Decimals 表示代币的最小可分割单位的数量,它决定了代币在交易和计算中的精度。Decimals 的值越高,代币的精度越高。

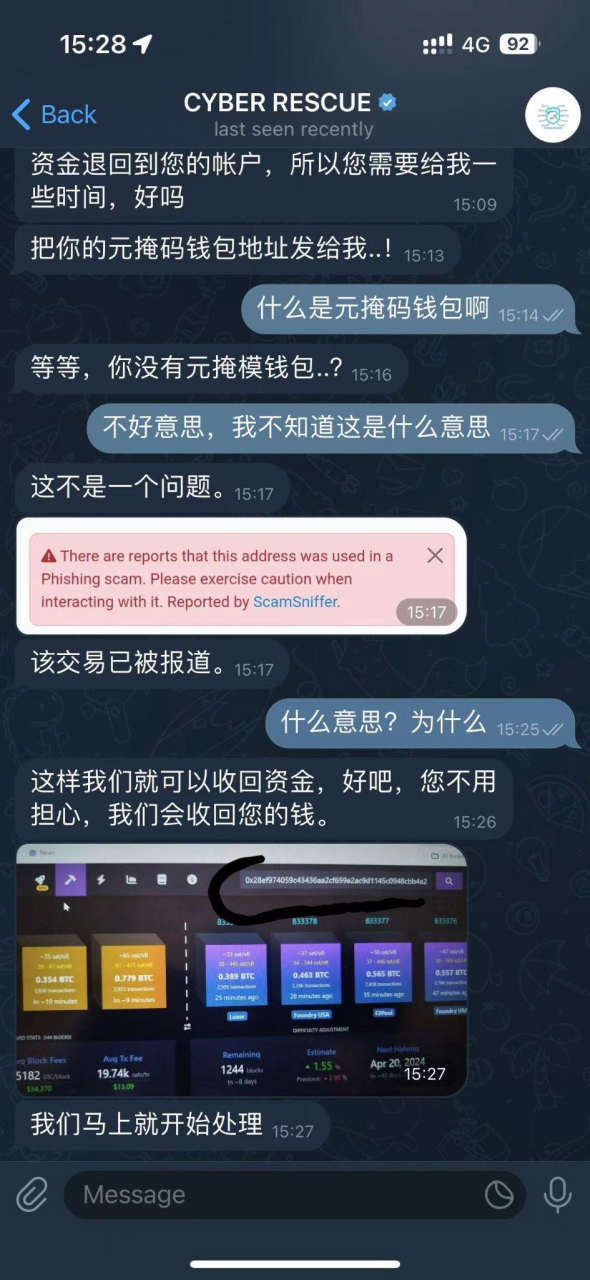

受害者照做后,骗子表示这样就可以了,他要冻结被盗资金然后退回到受害者的账户,现在需要受害者提供元掩码钱包(MetaMask 钱包)。因为翻译软件将 MetaMask 钱包翻译成了元掩码钱包,这把受害者整懵了,骗子也很震惊,你居然没有 MetaMask 钱包?

3. 至此,骗子开始了他“收回”被盗资金的神操作:

骗子查询受害者提供给他的被盗交易后,表示只能追回 $89,589 的被盗资金,他给出的理由是:剩余资金已经进入了外汇市场并被兑换成当地货币了。

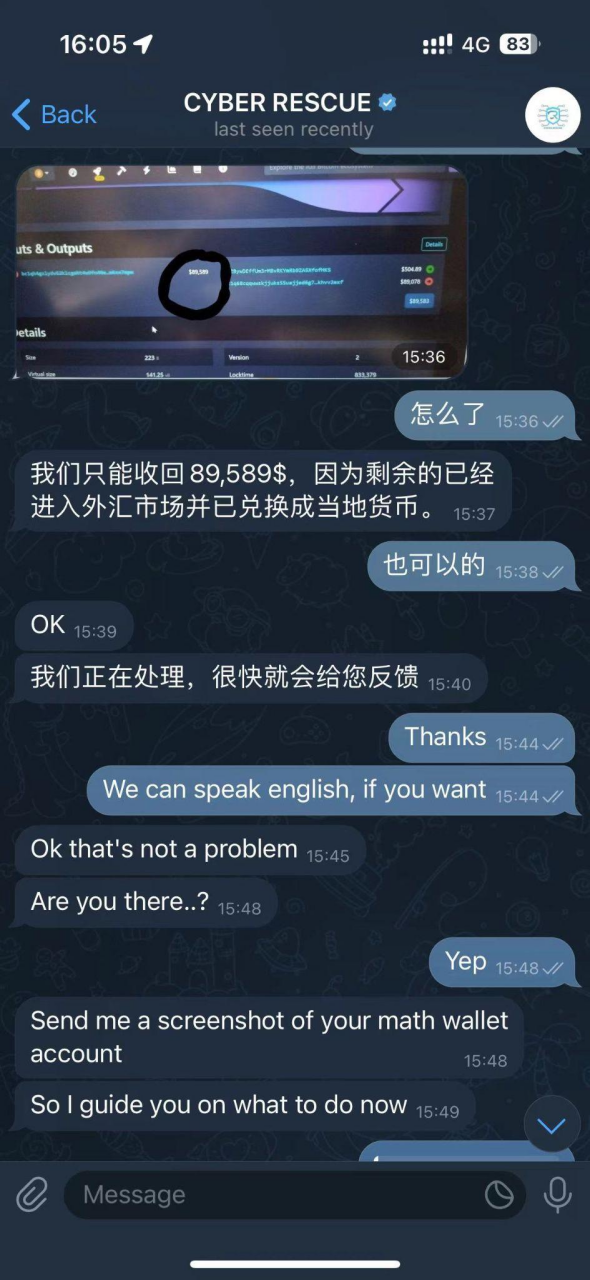

接着骗子让受害者发送 MathWallet Account 的截图,并提醒受害者:请保持在线,成败在此一举。这句话多少有点搞人心态了,受害者已经丢了钱,骗子此时的督促会让受害者一心想着要抓住这次机会把钱追回来,哪里会意识到即将落入另一个圈套。

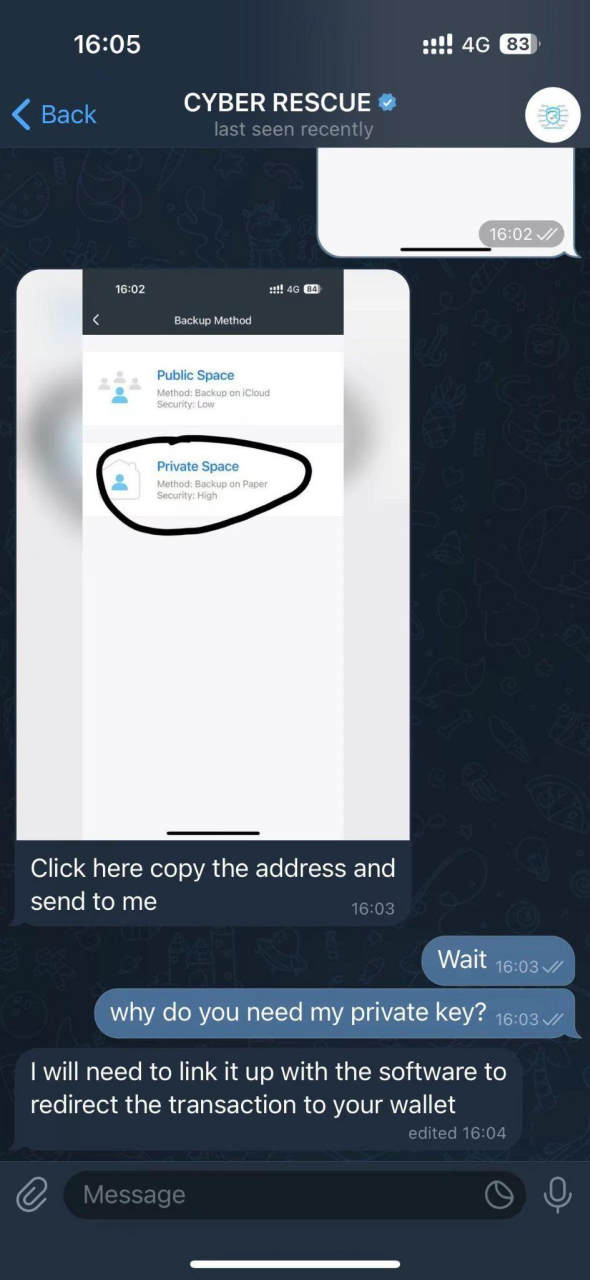

骗子要求受害者点击 Manage Wallet 里的 Export Private Key,引导受害者将私钥复制给他。骗子对需要私钥的解释是为了连接应用以重定向交易至受害者的钱包。如果骗子之前的操作都没让你起疑心,但是现在他都管你要私钥了啊,快跑!

受害者将私钥发给了骗子。很快,骗子表示操作好了,可以查看下钱包。受害者查看钱包发现 USDT 的数量确实变为骗子刚刚保证能追回的 89589,这是怎么回事呢?

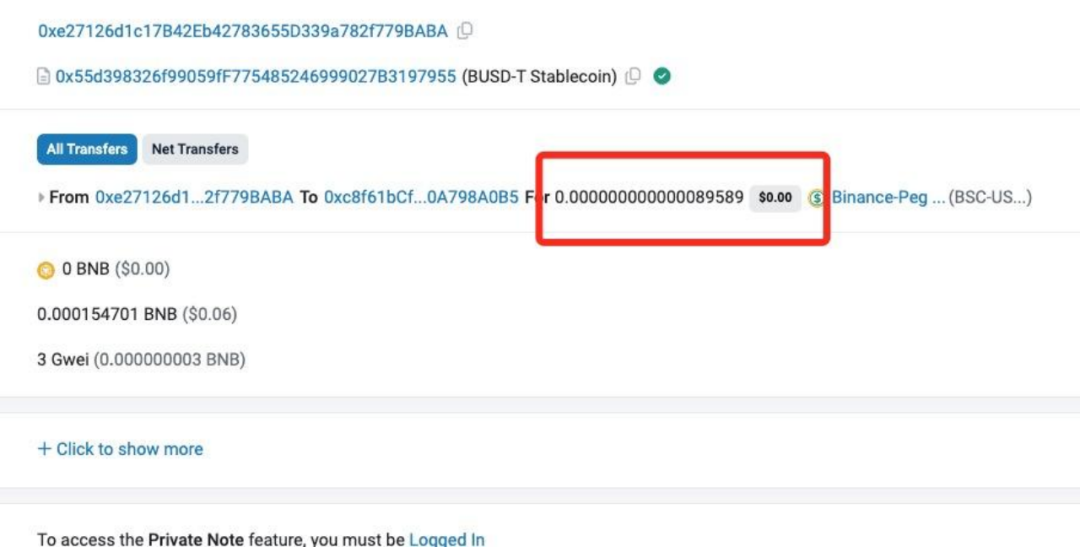

在区块浏览器上查询,结果发现骗子实际给受害者转账的数量是 0.000000000000089589 USDT。这是因为之前受害者在骗子的诱导下将钱包内自定义 token 的 Decimals 从 18 手动改为 0,所以虽然骗子给受害者转账的数量是 0.000000000000089589 USDT,但是受害者的钱包会显示收到 89589 USDT。

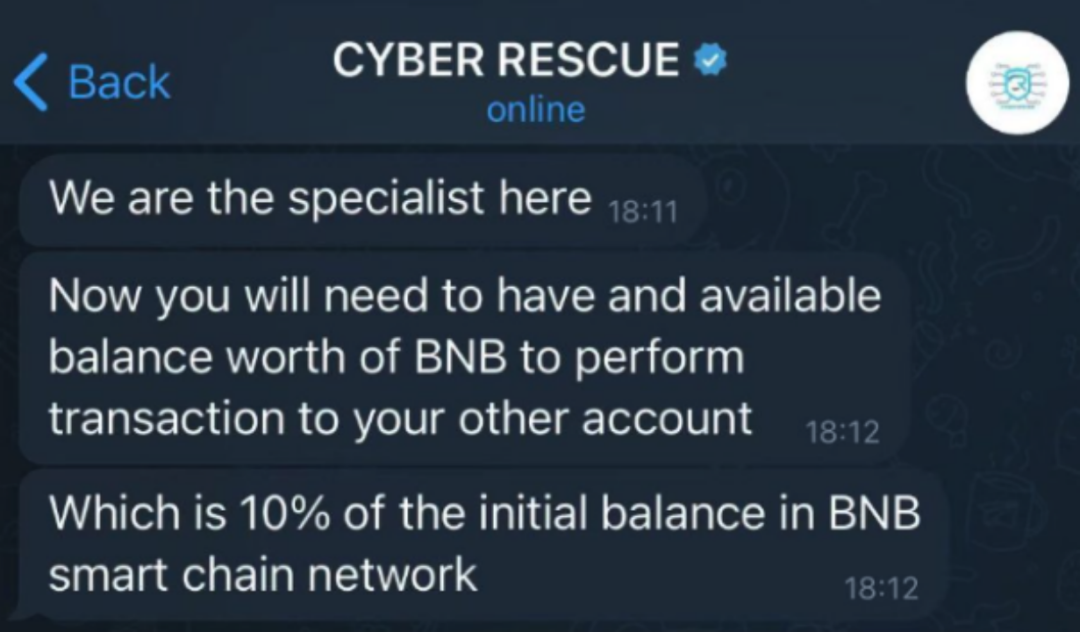

骗子已经骗到私钥了,接下来是如何获利的呢?他告诉受害者需要拥有足够的 BNB 可用余额才能向其他账户执行交易,这个可用余额应该是 BNB 智能链网络中初始余额的 10%。如果受害者相信了,按要求往钱包里转入价值约 $8968 的 BNB,便会被骗子盗走。

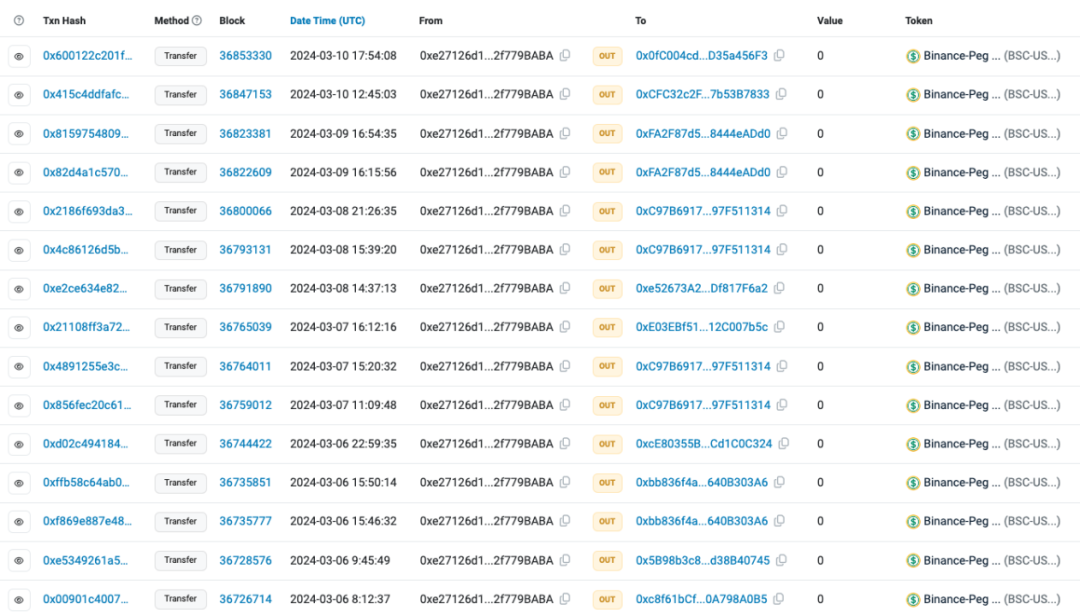

使用区块浏览器查看骗子的地址(0xe27126d1c17B42Eb42783655D339a782f779BABA),发现该地址频繁小额转账给别的地址,说明这个骗子持续用这个骗术作案。

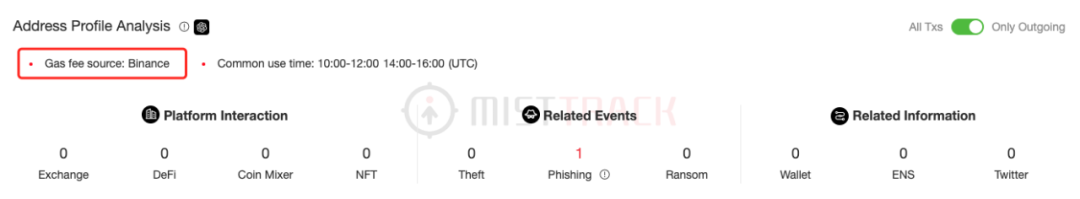

用 MistTrack(https://misttrack.io/) 查询该地址,可以看到这个地址的手续费来源是 Binance。MistTrack 已拉黑相关地址,并将持续监控资金异动。

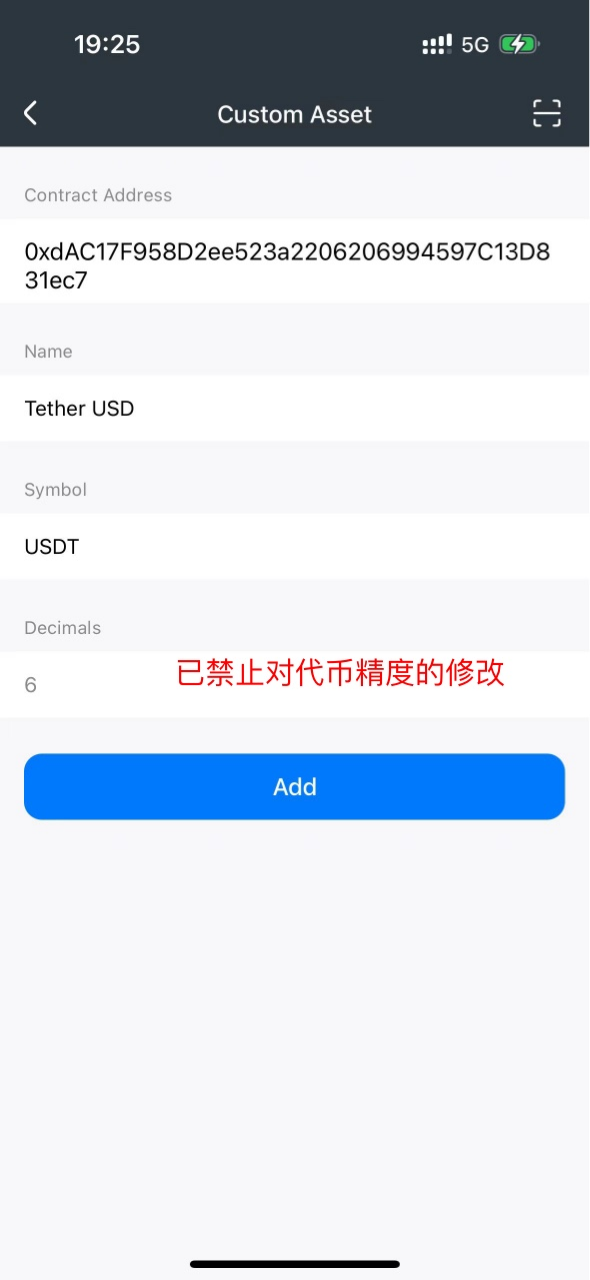

MathWallet 更新

MathWallet 在收到该案件反馈后,第一时间修复并发布了新的版本,禁止了用户对精度的手动修改功能。请在 App Store 或 Google Play 中进行升级。

提高安全意识,养成良好习惯

在 WEB3世界,安全永远是第一位。

切记:

- 保管好助记词和私钥,不要发给别人

- 避免助记词和私钥触网

- 不要点击陌生人提供的链接

- 不要使用陌生的第三方 DAPP

- 进行链上操作时,再三验证签名内容

- 定期检查钱包地址的链上授权情况

如果想了解更多,可以看下往期安全相关的文章:

认准我们的唯一官网: